นายประจักษ์ บุญยัง ผู้ว่าการตรวจเงินแผ่นดิน เปิดเผยว่า สำนักงานการตรวจเงินแผ่นดิน (สตง.) ได้ตรวจสอบการควบคุมระบบสารสนเทศของหน่วยงานของรัฐ จำนวน 11 แห่ง ในปีงบประมาณ พ.ศ. 2562-2564 โดยคัดเลือกหน่วยงานของรัฐ/ระบบสารสนเทศที่ให้บริการโครงสร้างพื้นฐานที่สำคัญของประเทศ สนับสนุนโครงการของรัฐบาล หรือมีประชาชนใช้บริการเป็นจำนวนมาก เป็นต้น โดยในปีงบประมาณ พ.ศ. 2562-2563 ดำเนินการตรวจสอบ 2 ด้าน ได้แก่ การควบคุมทั่วไปด้านเทคโนโลยีสารสนเทศ (IT General Controls) และการควบคุมเฉพาะระบบเทคโนโลยีสารสนเทศ (IT Application Controls) ในปีงบประมาณ พ.ศ. 2564 ตรวจสอบด้วยวิธีการวิเคราะห์ข้อมูล (Audit Data Analytics: ADAs) โดยอ้างอิงมาตรฐานการตรวจเงินแผ่นดินขององค์การสถาบันการตรวจสอบสูงสุดระหว่างประเทศ (ISSAIs) มาตรฐาน COBIT, GTAG และหลักเกณฑ์มาตรฐานเกี่ยวกับการตรวจเงินแผ่นดิน สรุปข้อตรวจพบที่สำคัญมีดังนี้

1. การควบคุมทั่วไปด้านเทคโนโลยีสารสนเทศ เพื่อประเมินผลกระทบต่อวัตถุประสงค์การควบคุมทั่วไปด้านเทคโนโลยีสารสนเทศ ประกอบด้วย การรักษาความลับ (Confidentiality) ความแท้จริงของข้อมูล (Integrity) และความพร้อมใช้งานด้านเทคโนโลยีสารสนเทศ (Availability) โดยจากการทดสอบและประเมินการควบคุม 8 หัวข้อ ได้แก่ การกำกับดูแลด้านเทคโนโลยีสารสนเทศ (IT Governance) การรักษาความมั่นคงปลอดภัยของระบบสารสนเทศ (Information Security) การบริหาร การพัฒนา และการเปลี่ยนแปลงระบบสารสนเทศ (Develop and Change Management) การรักษาความมั่นคงปลอดภัยทางกายภาพและสภาพแวดล้อม (Physical Access and Environmental Security) การควบคุมการเข้าถึงระบบและข้อมูล (Logical Access Controls) การบริหารจัดการการดำเนินงานของระบบเครือข่ายคอมพิวเตอร์ ระบบคอมพิวเตอร์ ระบบงานคอมพิวเตอร์ และระบบสารสนเทศ (Operation Management) การดำเนินธุรกิจอย่างต่อเนื่อง (Business Continuity) และการกู้คืนระบบ (Disaster Recovery ) และการบริหารจัดการ ผู้ให้บริการภายนอก (IT Outsourcing) พบว่าไม่มีหน่วยงานใดที่มีผลการประเมินประสิทธิภาพการควบคุมเป็นไปตามมาตรฐานการตรวจสอบอย่างมีประสิทธิภาพครบทุกด้าน โดยมีจุดอ่อนที่ควรปรับปรุงสูงสุด 3 หัวข้อ ได้แก่

1.1 การรักษาความมั่นคงปลอดภัยทางกายภาพและสภาพแวดล้อม พบว่าหน่วยงานส่วนใหญ่มีการควบคุมไม่เพียงพอในการรักษาความมั่นคงปลอดภัยในพื้นที่ห้องศูนย์คอมพิวเตอร์ (Data Center) รวมถึงการเข้า-ออกพื้นที่ติดตั้งระบบเทคโนโลยีสารสนเทศ เช่น ไม่มีการปิดและควบคุมกุญแจตู้ Rack เพื่อป้องกันการเข้าถึงเครื่องคอมพิวเตอร์แม่ข่าย ระบบกล้องวงจรปิดไม่สามารถจับภาพเคลื่อนไหวภายในห้องขณะที่ปิดไฟและจัดวางในตำแหน่งที่ไม่สามารถบันทึกภาพผู้บุกรุกได้ชัดเจน การอนุมัติเข้า-ออกโดยผู้ไม่มีอำนาจอนุมัติ มีการลงลายมือชื่อในบันทึกควบคุมการเข้า-ออก ทั้งที่ไม่ปรากฏชื่อในแบบคำขออนุมัติ ฯลฯ

1.2 การบริหารจัดการการดำเนินงานของระบบเครือข่ายคอมพิวเตอร์ ระบบคอมพิวเตอร์ ระบบงานคอมพิวเตอร์ และระบบสารสนเทศ พบว่าหน่วยงานส่วนใหญ่มีการควบคุมที่ไม่เพียงพอในกระบวนการบริหารจัดการงานบริการเทคโนโลยีสารสนเทศ (IT Service Management) โดยเฉพาะในเรื่องการกำหนดค่าขั้นต่ำตามมาตรฐานด้านความมั่นคงปลอดภัย (Security Baseline) ให้กับระบบเทคโนโลยีสารสนเทศที่สำคัญของหน่วยงาน นอกจากนี้ ยังพบว่าไม่มีการกำหนดขั้นตอนกระบวนการสำรองข้อมูล (Backup) รวมถึงขั้นตอนหรือวิธีปฏิบัติของกระบวนการบริหารจัดการเหตุการณ์ผิดปกติและปัญหาด้านเทคโนโลยีสารสนเทศของหน่วยงานอย่างเป็นทางการ เป็นต้น

1.3 การควบคุมการเข้าถึงระบบและข้อมูล พบว่าหน่วยงานส่วนใหญ่มีการควบคุมที่ไม่เพียงพอ ในส่วนของการบริหารจัดการสิทธิการเข้าถึงและการควบคุมการเข้าถึงตามนโยบายและแนวปฏิบัติในการรักษาความมั่นคงปลอดภัยด้านสารสนเทศ เช่น ไม่มีการทบทวน เพิกถอน หรือสอบทานสิทธิผู้ใช้งาน ไม่มีหลักฐานการควบคุมการเข้าถึงไฟล์โดยตรง (Share Drive) อีกทั้งยังพบว่าไม่มีการสอบทาน Log ของการเข้าถึงระบบโดยไม่ได้รับอนุญาตหรือผิดปกติ ซึ่งอาจทำให้ไม่ทราบว่ามีเหตุการณ์ที่ถูกโจมตีหรือไม่ปกติเกิดขึ้นแล้ว ส่งผลให้ไม่สามารถแก้ปัญหาหรือป้องกันไม่ให้เกิดปัญหาได้อย่างทันท่วงที ฯลฯ

2. การควบคุมเฉพาะระบบเทคโนโลยีสารสนเทศ เพื่อประเมินผลกระทบต่อวัตถุประสงค์การควบคุมเฉพาะระบบ ได้แก่ ความครบถ้วนสมบูรณ์ (Completeness) ความถูกต้องตรงกัน (Accuracy) ของการประมวลผลข้อมูลผ่านระบบสารสนเทศ ความสมเหตุสมผล (Validation) ของรายการธุรกรรม และการเข้าถึงข้อมูลและระบบสารสนเทศ (Restricted Access) ของผู้ที่ได้รับอนุญาต โดยจากการทดสอบและประเมินการควบคุมด้านการกำหนดสิทธิการใช้งาน (Authorization) การบันทึกปรับปรุงข้อมูลตั้งต้น (Standing Data) การบันทึกข้อมูลเข้าสู่ระบบ (Input Controls) การประมวลผล (Processing Controls) และการแสดงผล (Output Controls) พบว่าไม่มีหน่วยงานใดที่มีการควบคุมอยู่ในระดับ “ดี” ทุกกระบวนงาน หน่วยงานของรัฐส่วนใหญ่มีจุดอ่อนที่อยู่ในระดับ “ควรปรับปรุง” โดยเฉพาะในขั้นตอนการนำเข้าข้อมูล การประมวลผลข้อมูล และการแสดงผลลัพธ์ที่ยังมีการควบคุมที่ไม่เพียงพอ เช่น ไม่มีการตรวจสอบความถูกต้องหรือความสมเหตุสมผลของข้อมูลที่นำเข้า เจ้าหน้าที่สามารถยกเลิกการประมวลผลข้อมูลได้เองโดยไม่ต้องผ่านการอนุมัติจากผู้มีอำนาจอนุมัติและไม่ต้องระบุสาเหตุการยกเลิกการประมวลผล มีการแสดงผลลัพธ์ของการทำรายการที่ไม่ถูกต้อง ตลอดจนคู่มือการปฏิบัติงานไม่สอดคล้องกับการปฏิบัติงานจริง ทำให้มีการปฏิบัติงานที่ไม่ถูกต้อง ไม่ครบถ้วนตามขั้นตอนที่กำหนด เป็นต้น

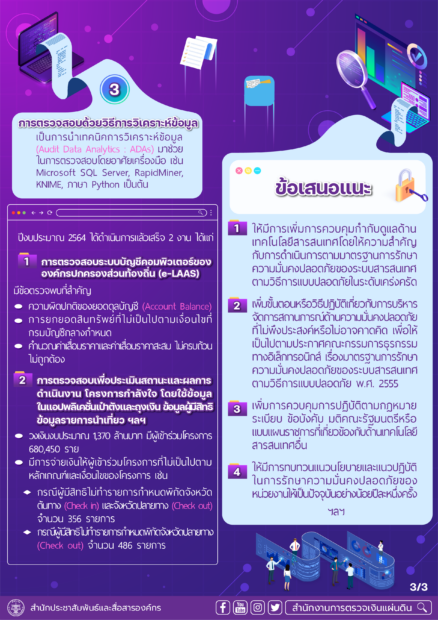

3. การตรวจสอบด้วยวิธีการวิเคราะห์ข้อมูล เป็นการนำเทคนิคการวิเคราะห์ข้อมูล (Audit Data Analytics: ADAs) มาช่วยในการตรวจสอบโดยอาศัยเครื่องมือ เช่น Microsoft SQL Server, RapidMiner, KNIME, ภาษา Python เป็นต้น ซึ่งในปีงบประมาณ 2564 ได้ดำเนินการแล้วเสร็จ 2 งาน ได้แก่

3.1 การตรวจสอบระบบบัญชีคอมพิวเตอร์ขององค์กรปกครองส่วนท้องถิ่น (e-LAAS) มีข้อตรวจพบที่สำคัญในประเด็นความผิดปกติของยอดดุลบัญชี (Account Balance) การยกยอดสินทรัพย์ที่ไม่เป็นไปตามเงื่อนไขที่กรมบัญชีกลางกำหนด การกำหนดอายุการใช้งานของสินทรัพย์ไม่สอดคล้องกับอายุการใช้งานตามมาตรฐานการบัญชีภาครัฐและนโยบายการบัญชีภาครัฐ คำนวณค่าเสื่อมราคาและค่าเสื่อมราคาสะสม ไม่ครบถ้วน ไม่ถูกต้อง เป็นต้น

3.2 การตรวจสอบเพื่อประเมินสถานะและผลการดำเนินงานโครงการกำลังใจด้วยวิธีการวิเคราะห์ข้อมูล โดยใช้ข้อมูลในแอปพลิเคชันเป๋าตังและถุงเงิน ข้อมูลผู้มีสิทธิ ข้อมูลรายการนำเที่ยว และข้อมูลประกอบการเบิกจ่ายเงินให้ผู้ประกอบการธุรกิจนำเที่ยว ซึ่งโครงการดังกล่าวให้สิทธิบุคลากรที่ปฏิบัติหน้าที่ในการช่วยเหลือผู้ติดเชื้อและควบคุมการแพร่กระจายของโรคติดเชื้อไวรัสโคโรนา 2019 หรือโรคโควิด 19 ได้ท่องเที่ยวในวงเงินคนละ 2,000 บาท วงเงินงบประมาณ 1,370 ล้านบาท โดยมีผู้เข้าร่วมโครงการ 680,450 ราย คิดเป็นร้อยละ 58 ของผู้มีสิทฺธิเข้าร่วมโครงการทั้งหมดประมาณ 1.17 ล้านราย ผลการตรวจสอบพบว่า มีการจ่ายเงินให้ผู้เข้าร่วมโครงการที่ไม่เป็นไปตามหลักเกณฑ์และเงื่อนไขของโครงการ เช่น มีการจ่ายเงินให้ผู้ประกอบการ กรณีผู้มีสิทธิไม่ทำรายการกำหนดพิกัดจังหวัดต้นทาง (Check in) และจังหวัดปลายทาง (Check out) ผ่านแอปพลิเคชันเป๋าตังและถุงเงิน จำนวน 356 รายการ คิดเป็นร้อยละ 0.05 ของผู้มีสิทธิเข้าร่วมโครงการทั้งหมด หรือมีการจ่ายเงินให้ผู้ประกอบการ กรณีผู้มีสิทธิไม่ทำรายการกำหนดพิกัดจังหวัดปลายทาง (Check out) ผ่านแอปพลิเคชันเป๋าตังและถุงเงิน จำนวน 486 รายการ คิดเป็นร้อยละ 0.07 ของผู้มีสิทธิที่เข้าร่วมโครงการทั้งหมด เป็นต้น

จากผลการตรวจสอบข้างต้น สตง. ได้มีข้อเสนอแนะไปยังหน่วยงานที่เกี่ยวข้อง อาทิ ให้มีการเพิ่มการควบคุมกำกับดูแลด้านเทคโนโลยีสารสนเทศโดยให้ความสำคัญกับการดำเนินการตามมาตรฐานการรักษาความมั่นคงปลอดภัยของระบบสารสนเทศตามวิธีการแบบปลอดภัยในระดับเคร่งครัด เพิ่มขั้นตอนหรือวิธีปฏิบัติเกี่ยวกับการบริหารจัดการสถานการณ์ด้านความมั่นคงปลอดภัยที่ไม่พึงประสงค์หรือไม่อาจคาดคิด เพื่อให้เป็นไปตามประกาศคณะกรรมการธุรกรรมทางอิเล็กทรอนิกส์ เรื่องมาตรฐานการรักษาความมั่นคงปลอดภัยของระบบสารสนเทศตามวิธีการแบบปลอดภัย พ.ศ. 2555 เพิ่มการควบคุมการปฏิบัติตามกฎหมาย ระเบียบ ข้อบังคับ มติคณะรัฐมนตรีหรือแบบแผนราชการที่เกี่ยวข้องกับด้านเทคโนโลยีสารสนเทศอื่น ตลอดจนให้มีการทบทวนแนวนโยบายและแนวปฏิบัติในการรักษาความมั่นคงปลอดภัยของหน่วยงานให้เป็นปัจจุบันอย่างน้อยปีละหนึ่งครั้ง เป็นต้น

ผู้ว่าการตรวจเงินแผ่นดิน กล่าวในตอนท้ายว่า สำหรับการตรวจสอบการควบคุมระบบสารสนเทศของหน่วยงานของรัฐดังกล่าวยังมีข้อจำกัดบางประการจากกรณีหน่วยรับตรวจที่ดำเนินการภายใต้สภาพแวดล้อมของระบบสารสนเทศที่ใช้คอมพิวเตอร์มีจำนวนมาก เมื่อเปรียบเทียบกับอัตรากำลังของผู้ตรวจสอบระบบสารสนเทศของ สตง. จึงไม่สามารถการตรวจสอบให้ครอบคลุมทุกหน่วยรับตรวจได้ ในขณะเดียวกัน โครงสร้างพื้นฐานเทคโนโลยีสารสนเทศและเครื่องมือที่ใช้สำหรับการตรวจสอบระบบสารสนเทศยังอยู่ในระดับพื้นฐานโดยไม่มีค่าใช้จ่าย จึงมีข้อจำกัดในการประมวลผลข้อมูลจำนวนมาก ซึ่ง สตง. กำลังอยู่ระหว่างดำเนินการพัฒนา ผู้ตรวจสอบระบบสารสนเทศ รวมถึงจัดหาเครื่องมือที่เหมาะสมกับการตรวจสอบด้วยวิธีการวิเคราะห์ข้อมูลต่อไป